Libro Hacking The Art Of Exploitation

en 24 meses de

Lo que tienes que saber de este producto

- Año de publicación: 2007

- Con índice: No

- Tapa del libro: Blanda

- Género: Informática.

- Subgénero: .

- Manual.

- Número de páginas: 488.

- Edad recomendada: de 2 años a 99 años.

- Incluye .

- Dimensiones: 1cm de ancho x 1cm de alto.

- Peso: 1g.

- ISBN: 9781593271442.

Características del producto

Características principales

Autor | Jon Erickson |

|---|---|

Idioma | Inglés |

Editorial del libro | No Starch Press |

Tapa del libro | Blanda |

Con índice | No |

Año de publicación | 2007 |

Otros

Cantidad de páginas | 488 |

|---|---|

Altura | 1 cm |

Ancho | 1 cm |

Peso | 1 g |

Con páginas para colorear | No |

Con realidad aumentada | No |

Género del libro | Informática |

Tipo de narración | Manual |

Edad mínima recomendada | 2 años |

Cantidad de libros por set | 1 |

Descripción

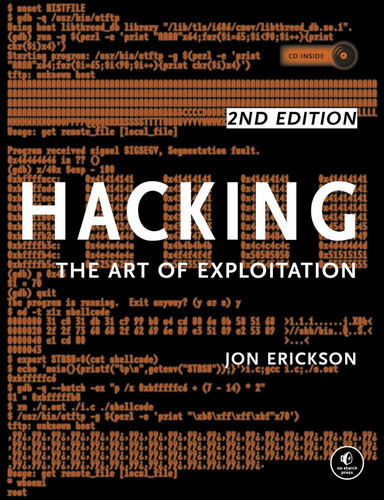

Hacking: The Art of Exploitation

Hacking is the art of creative problem solving, whether that means finding an unconventional solution to a difficult problem or exploiting holes in sloppy programming. Many people call themselves hackers, but few have the strong technical foundation needed to really push the envelope.

Rather than merely showing how to run existing exploits, author Jon Erickson explains how arcane hacking techniques actually work. To share the art and science of hacking in a way that is accessible to everyone, Hacking: The Art of Exploitation, 2nd Edition introduces the fundamentals of C programming from a hacker's perspective.

The included LiveCD provides a complete Linux programming and debugging environment—all without modifying your current operating system. Use it to follow along with the book's examples as you fill gaps in your knowledge and explore hacking techniques on your own. Get your hands dirty debugging code, overflowing buffers, hijacking network communications, bypassing protections, exploiting cryptographic weaknesses, and perhaps even inventing new exploits. This book will teach you how to:

– Program computers using C, assembly language, and shell scripts

– Corrupt system memory to run arbitrary code using buffer overflows and format strings

– Inspect processor registers and system memory with a debugger to gain a real understanding of what is happening

– Outsmart common security measures like nonexecutable stacks and intrusion detection systems

– Gain access to a remote server using port-binding or connect-back shellcode, and alter a server's logging behavior to hide your presence

– Redirect network traffic, conceal open ports, and hijack TCP connections

– Crack encrypted wireless traffic using the FMS attack, and speed up brute-force attacks using a password probability matrix

Sin garantía

Vendido por GREVILLEA

+10mil Productos

+5mil

Ventas concretadas

No brinda buena atención

Entrega sus productos con demora

Medios de pago

Meses sin Tarjeta

Tarjetas de crédito

¡Paga en hasta 3 cuotas!

Tarjetas de débito

Efectivo

Preguntas y respuestas

¿Qué quieres saber?

Pregúntale al vendedor

Nadie ha hecho preguntas todavía.

¡Haz la primera!

Publicación #2293753550

DenunciarSe abrirá en una nueva ventana